Fin décembre 2022, les collaborateurs VYV3 disposant d’une adresse mail ont reçu un mail d’un certain André Rameli les invitant à collaborer sur des nouvelles directives concernant la consommation d’énergie au sein du groupe. Il s’agissait en fait d’une campagne de test d’hameçonnage (phishing) afin de tester votre vigilance… Explications et bonnes pratiques à adopter.

La cybersécurité n’est pas qu’un travail réservé aux experts. Tout le monde doit se sentir concerné. Du dirigeant à l’employé, chacun doit avoir les bons réflexes face à son environnement de travail. »

Guillaume Poupard, ancien directeur de l’ANSSI (Agence nationale de la sécurité des systèmes d’information)

Le phishing, c’est quoi ?

Pour rappel, l’hameçonnage (phishing en anglais) est une technique frauduleuse destinée à leurrer l’internaute pour l’inciter à communiquer des données personnelles (comptes d’accès, mots de passe…) et/ou bancaires en se faisant passer pour un tiers de confiance. C’est souvent une première étape pour pouvoir récupérer vos données, s’introduire dans le système d’information ou initier une attaque de plus grande ampleur …

De multiples variantes existent, telles que le spear phishing qui est un phishing ciblé (retrouvez plus d’informations sur le site de Trend Micro).

Au-delà du phishing en tant que tel, les mails frauduleux peuvent contenir des pièces jointes ou des URLs vers des sites malicieux qui peuvent pointer sur des rançongiciels (ou ransomware en anglais).

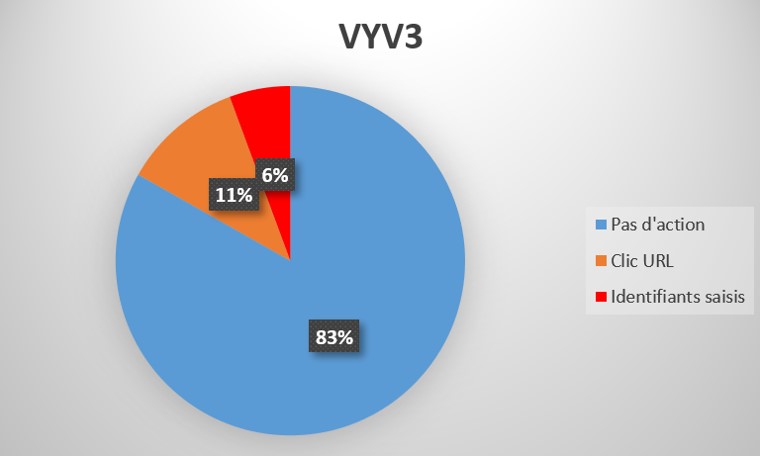

Bilan de l’expérience de la campagne de décembre 2022

Pour revenir à la campagne menée en décembre, 10207 mails ont été envoyés. 1139 d’entre vous ont cliqué sur le lien et 575 ont renseigné leur identifiant / mot de passe. Nous sommes dans les moyennes de ce que l’on observe classiquement, mais si cela avait été une vraie attaque, cela faisait 575 opportunités pour l’attaquant de trouver une porte d’entrée.

Les bonnes attitudes à adopter

Le maître mot est la vigilance. Vous trouverez quelques règles pour éviter (ou du moins limiter la probabilité) de vous faire piéger.

Vérifiez la légitimité de l’expéditeur

- Vérifiez l’adresse mail de l’expéditeur (et pas seulement le nom qui s’affiche)

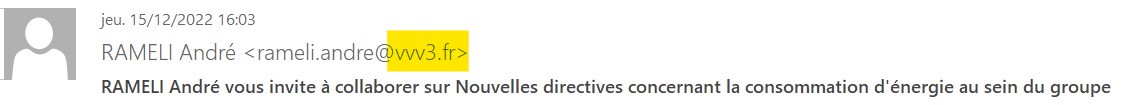

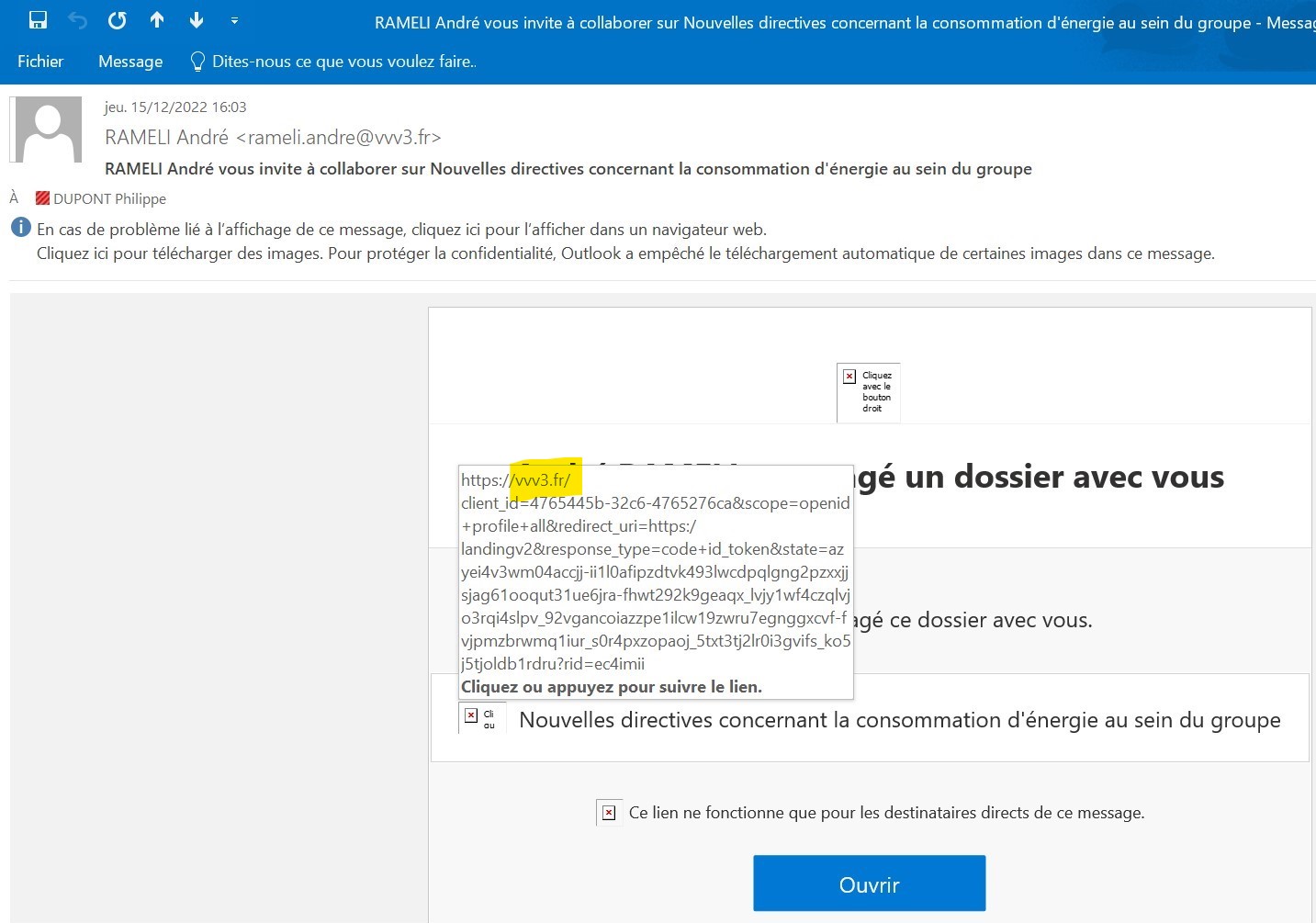

Dans le cas du mail d’André Rameli, le nom de domaine est vvv3.fr et pas vyv3.fr. En juillet 2022, plus de 1000 noms de domaines .fr, fortement inspirés de noms de marques ou d’institutions connues (tels que « elboncoin.fr », « kiaby.fr », « polelemploi.fr », « zalanado.fr ») ont été achetés dans le but de tromper les utilisateurs.

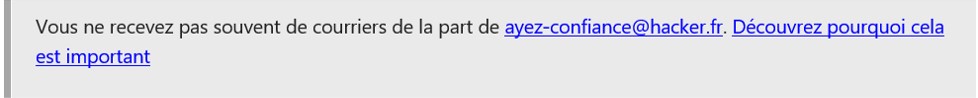

- Outlook indique désormais un bandeau si vous recevez un mail d’un expéditeur qui vous envoie rarement des mails :

Soyez particulièrement vigilants, dans ces cas-là.

- En dernier lieu, vérifiez la signature du message (le corolaire étant de signer ses mails avec la signature groupe).

Détectez les incohérences

- Passez votre souris sur les liens et fichier. En passant la souris au-dessus du lien proposé, sans cliquer, vous pouvez repérer s’il pointe bien vers l’adresse du site annoncée dans le message. Si l’adresse est différente, soyez méfiant, et évitez de cliquer sur le lien.) On voit ci-dessous que le site est vvv3.fr et pas vyv3.fr

- De même l’image ne s’affiche pas alors que c’est censé être un collaborateur de notre organisation.

- Le message a-t-il du sens pour vous ? Si vous êtes par exemple infirmière et que vous recevez une demande de virement sur votre boîte mail professionnelle, cela ne semble pas cohérent avec votre activité…

- Les fautes d’orthographe, les tournures de phrase, le mauvais usage de caractères accentués et les erreurs syntaxiques sont également souvent des indices.

- En cas de doute,

– Appelez l’expéditeur (ne répondez pas à son mail) pour vérifier qu’il est bien à l’origine du mail. En effet, si l’expéditeur est bien une personne de confiance, il a pu, à son insu, envoyer un message infecté.

– Contactez le support informatique pour analyse.

– Supprimez le mail.

Ne communiquez jamais d’informations sensibles par mail ou par téléphone

Aucune entreprise ou administration sérieuse ne vous demandera des informations de type mots de passe, code PIN, coordonnées bancaires… par ces canaux.

Les bons réflexes à adopter

Mais si malgré tout, votre vigilance a été trompée, ne paniquez pas et réagissez immédiatement:

- Dans le cas de la saisie de votre identifiant et mot de passe, changez votre mot de passe immédiatement et contactez le support informatique. Si vous n’arrivez plus à vous connecter, c’est peut-être que l’attaquant a déjà pris la main sur votre compte et changé le mot de passe. Contactez le support immédiatement en expliquant bien la chronologie des faits.

- Si vous avez cliqué sur un fichier ou un lien malicieux et qu’un fonctionnement anormal se produit, déconnectez immédiatement votre PC ou tablette/smartphone du réseau (filaire et WiFi), ne l’éteignez pas et contactez le support informatique.

- En cas de doute, agissez de même. Mieux vaut perdre quelques instants pour une fausse alerte plutôt que l’intégralité de l’informatique et des données VYV3 se retrouvent compromises et que l’ensemble des personnels ne puisse travailler pendant plusieurs semaines.

Pour en savoir plus sur le phishing

Et si on faisait un quiz ?

8 votant(s)

8 votant(s)